作者简介:爱安全团队创建于2011年,成员们重要由来自各台甫校与IT企业的白帽子,安全工程师构成是一个非常年轻、有活力的非企运营安全技能研究团队,涉猎研究范畴有web安全、无线安全、二进制安全、移动安全等。

0x00媒介:

无线WI-FI在渐渐地渗出入我们的生存,家庭、企业、阛阓、街道上,无处不在。

家庭网络的架构相对简单,网络装备比力低端,支持Feature较少,安全隐患较大。只管如今市面上的家用路由器根本上都支持802.1x,但是很少有人会特意去预备一台认证服务器。大多数的家庭网络利用的都是WPA/WPA2家庭版的认证体系。

有些家庭用户会加上一些安全机制。家用的无线路由器(胖AP)一样平常提供如下的两种安全机制:

MacAddressFilter,基于MAC地点做黑名单/白名单用以限定STA。

NoSSIDBroadcast,关闭SSID广播以包管充足的潜伏性。

除此之外,家用路由器(胖AP)会合成DHCPServer的功能,假如关闭了DHCPServer,STA就必须手动指定静态IP/Mask才可以正常接入,假如开启这个功能,客户端在不知道该广播域的地点/网段的环境下,就没办法正常毗连。

但是有了这些限定,就不能舒畅地蹭网了吗?

0x01环境先容

SSID:iSafe_Network

Auth:WPA2-Personal

Encr:AES

PSK:SecurityFile

VLAN:10

Network:172.31.10.0/24

Default-GW:172.31.10.254

AP:CiscoSmallbusinessSeries

下图是iSafe_Network的安全设置

关闭SSID广播,开启白名单方式的MacAddressFilter,而且添加一个合法MAC地点:

关闭VLAN10的DHCP服务:

0x02合法主机测试毗连

确保合法主机的MAC地点添加进了白名单(即上图的XXXX.XX9A.8869)

手动设置静态地点。(网络和共享中心》更改适配器设置》选择无线网卡》右键》手动设置IP地点,设置为:172.31.10.1)

Win10可以直接看到隐蔽的网络,直接点击链接然后输入SSID和暗码就可以。(win7|8则需手动添加该网络:网络和共享中心》设置新的链接或网络》手动毗连到无线网络)

0x03破解暗码并拿到未广播的SSID

起首,对该无线WIFI抓包,由于未广播SSID(Beacon帧中不携带具体SSID),以是只能看到它的长度为13(iSafe_Network一共13个字符)

由于未广播SSID,客户端毗连时必须要在ProbeRequest帧中携带SSID,即我们说的主动探测。

我们可以如许明白:客户端喊”某SSID某SSID你在这附近吗?”AP的回应报文即为ProbeResponse。由于802.11协议管理帧属于广播帧又不会加密,因此作为攻击者,我们也会抓到Probe报文,这时间SSID就得到了。

当客户端毗连时,即可得到SSID。然后再破解暗码,bingo!

0x04拿到该网络的三层地点即IP地点/子网掩码

注:方法很多,仅先容一种

找到我们抓到的带有四次握手的cap报文,wireshark打开它,如今是加密的。Edit(编辑)》Preference(首选项)》Protocol(协议)

IEEE802.11》EnableDecrypt(使能解密)》DecryptionKeyEdit(编辑解密密钥)》新建》选择wpa-pwd》输入PSK:SSID》确定

这时,已经是明文了,固然还会有802.11报文存在,你只要利用Filter即可。

固然我们可以在网络层得到IP地点,但是子网掩码是不会携带在IP报文中的,由于他对于域外主机来说毫偶然义,固然这时间已经很简单了,下面先容几个判定网络长度的本领:

家庭网络,100个内里99个都是/24。

直接试!首选有类,有类中首选C类,一样平常都是/24,有类错误的话那就是VLSM,从/30始网络渐渐增大,由于/32和31肯定是不大概的。网络管理员既然要用VLSM(可变宗子网掩码),肯定是掩码变长,/25-/30的大概性会非常大。还不可,继承往短了缩,毕竟掩码最长也就32那么长,选项很少的。

如今我们只是实行环境,只有一台主机,然而真实环境中大概会有十几台乃至几十台装备,通过报文中他们的ip地点范围来判定。(比如有如下几个地点:10.1.1.1,10.1.1.10,10.1.1.254,10.1.0.200。那么很显然,最长也只能是255.255.254.0了,由于/23的广播地点恰好是10.1.1.255。固然他可以更短,因此你的选择是/23-/1

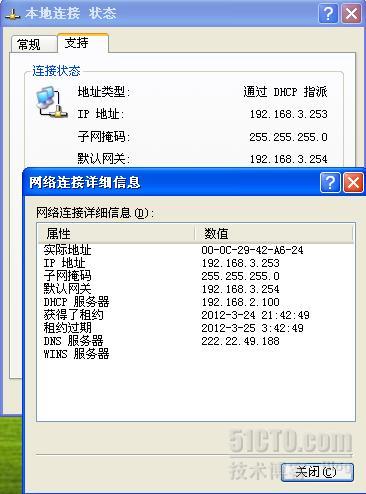

于是我们根据上面的几个小本领,乐成判定出iSafe_Network的网络为172.31.10.0/24,设置一下我们的网卡的静态ip地点即可,留意不要出现地点重复的征象,过程略。

0x05突破MacAddressFilter

在我们抓包的时间,就看到了一个客户端了,记下他的mac地点(即这个xxxx.xx9a.8869)

然后我们把本身的网卡的MAC地点修改为这个合法MAC即可,修改前必要先down掉网卡。在Windows下有很多mac地点修改器,下载修改,此处不做形貌。

0x06恣意的蹭网吧!

固然,本文应用范围有肯定的范围,但是,思绪更紧张,不是吗?

其他保举:

1、重磅分享|白帽子黑客浅谈顾问式贩卖与服务

2、安全观点:企业信息安全十大痛点,你中招了?

3、招人必看!301浅谈国内安全人才薪酬近况

4、白帽黑客发展独白:301消散的那几年

5、邻人说WiFi安全不紧张,结果被“黑”傻了

6、玉人iPhone丢了后,黑客跟妹子干了如许一件事

7、不看悔恨:为什么企业招不到安全人才?你知道吗

8、我有笔钱,想给你。

301在路上

更多分享更多爱,常按二维码关注301在路上

我要评论